你是否正在收集各类网安网安知识学习,合天网安实验室为你总结了1300+网安技能任你学,点击获取免费靶场>>

本文涉及相关实验:SQL注入原理与实践 (本实验介绍了SQL注入原理,解释了简单判断一个参数是否存在注入的原理,能够利用简单的SQL注入获取其他敏感数据。)

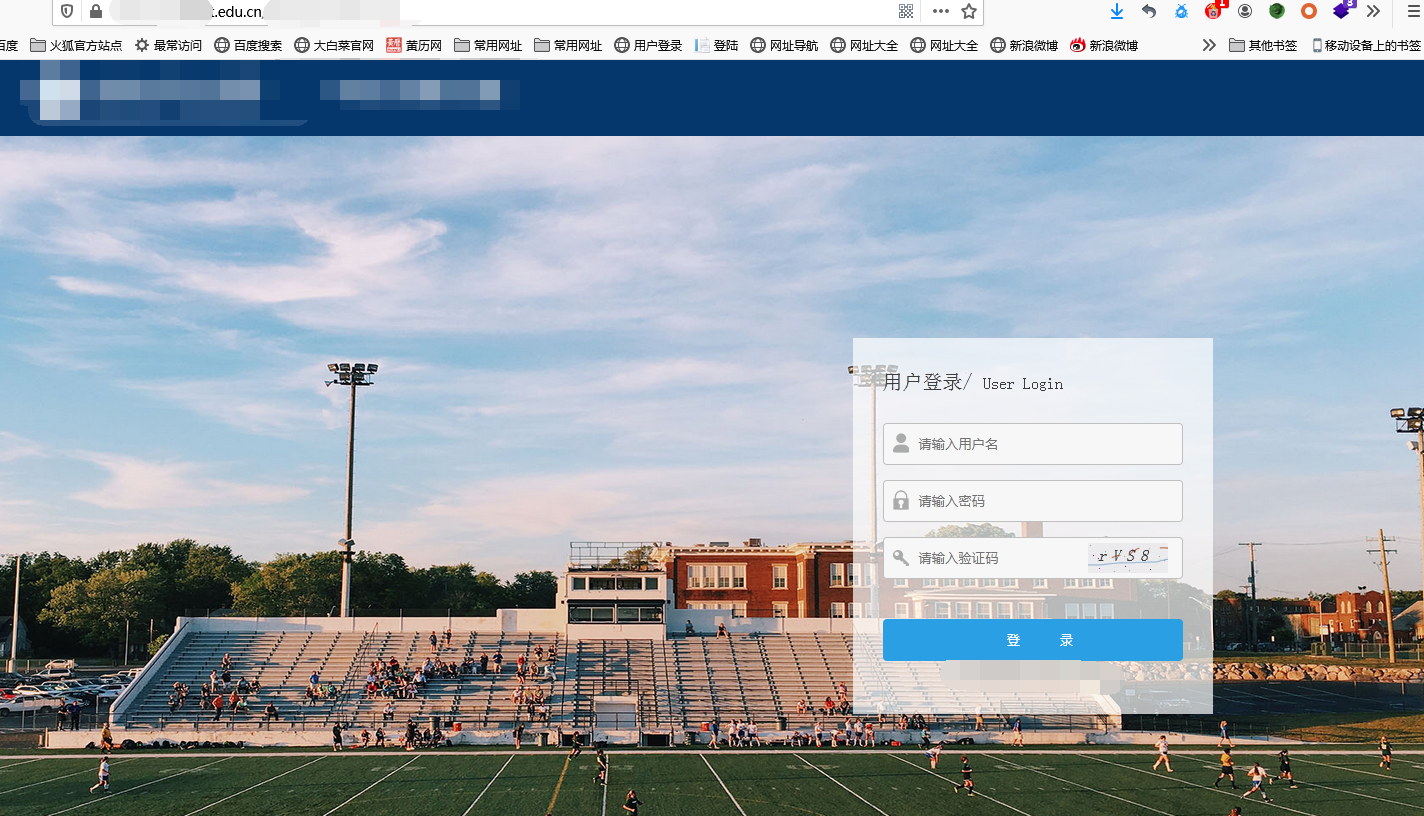

在一次edusrc挖掘中,发现了一个系统,对于学校来讲算是及其重要的一个系统,其中部署这大批量的教师+学生信息

同时这个功能点的验证码可以被绕过,拦截重放Intruder进行BP爆破,献上我的大字典并没有任何结果,阿巴阿巴....

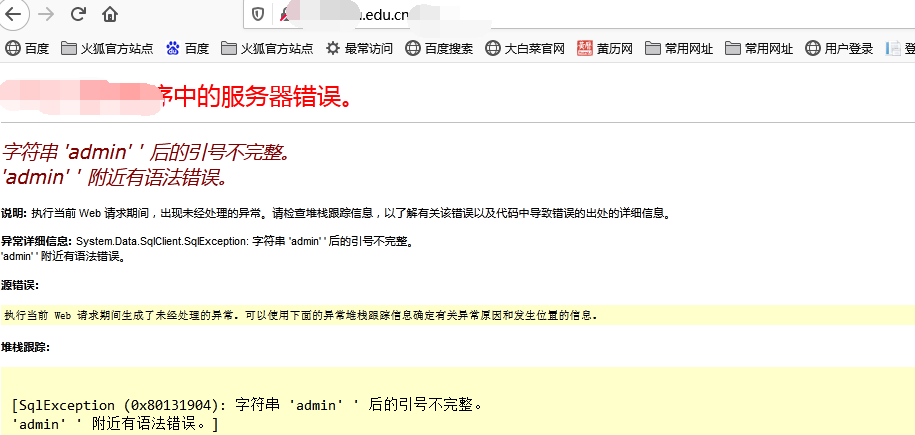

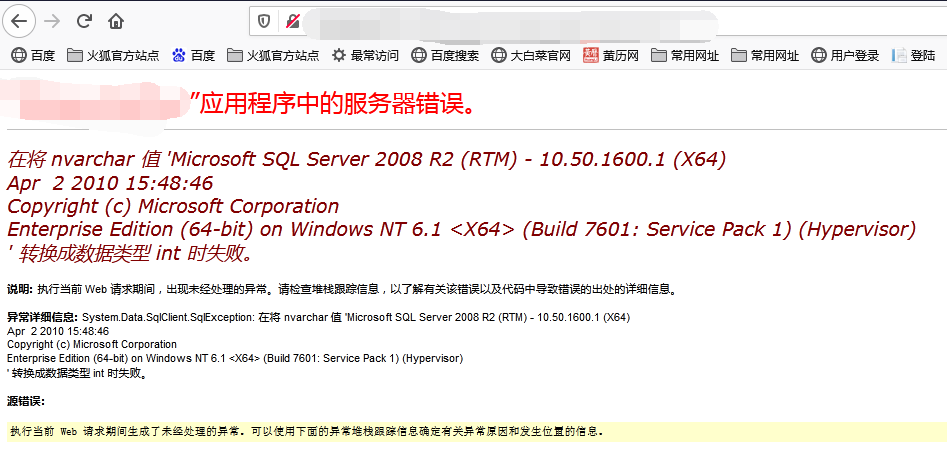

爆破无法成功,尝试一波sql注入,照理来讲这种子域下重要的系统应该会有waf等一系列防护操作,即使这样还是需要试试。上来一个admin’ 发现报错。笃定大概率有sql,还是iis搭建的

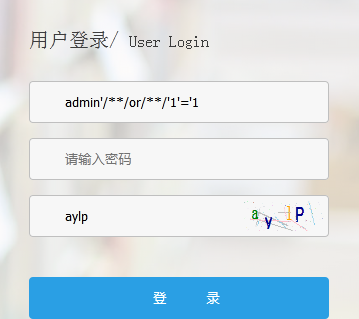

尝试利用admin’ or ‘1’=’1 密码123456手法 来嗅探系统中是否存在密码为123456的用户,当我开心敲下空格,阿巴阿巴.... 有限制

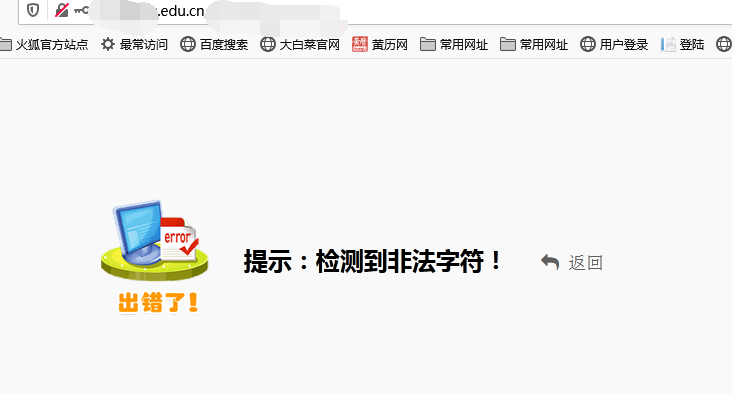

尝试绕waf,发现当 or 两侧拥有空格时,or这个关键字会被waf拦截,当尝试使用/**/注释符来绕过时发现依旧会产生报错,或许可能是对于等于号进行了限制,利用LIKE尝试,依旧是提示检测到非法字符

从上文的报错可以知道是用的iis7.5搭建,mssql数据库,内敛注释仅被mysql解析,多次FUZZ发现是对于//注释符进行了过滤,那么就在//中任意添加字符串,这边还有前端长度限制,直接F12改maxlength值,同时此系统的应该是没有存在123456密码的用户。换种思路,能来证明其存在注入,让其报错 返回服务器版本信息。

Payload:whskxk'/!&/or/!&/convert(int,@@version)=1/!&/AND/!&/'1'LIKE'1

成功返回服务器版本信息

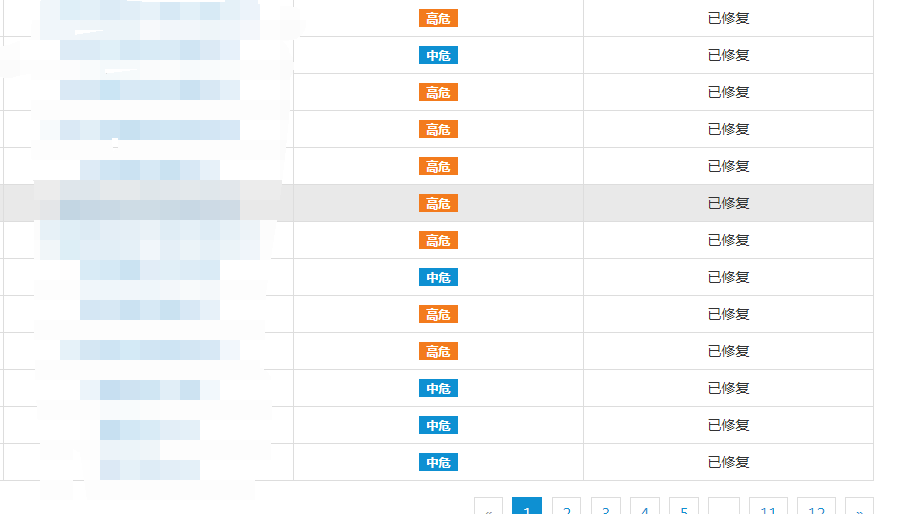

已经知道此类系统存在SQL 用fofa进行查找 进入其它系统来寻找后台漏洞,发现存在68个类似使用此系统的学校

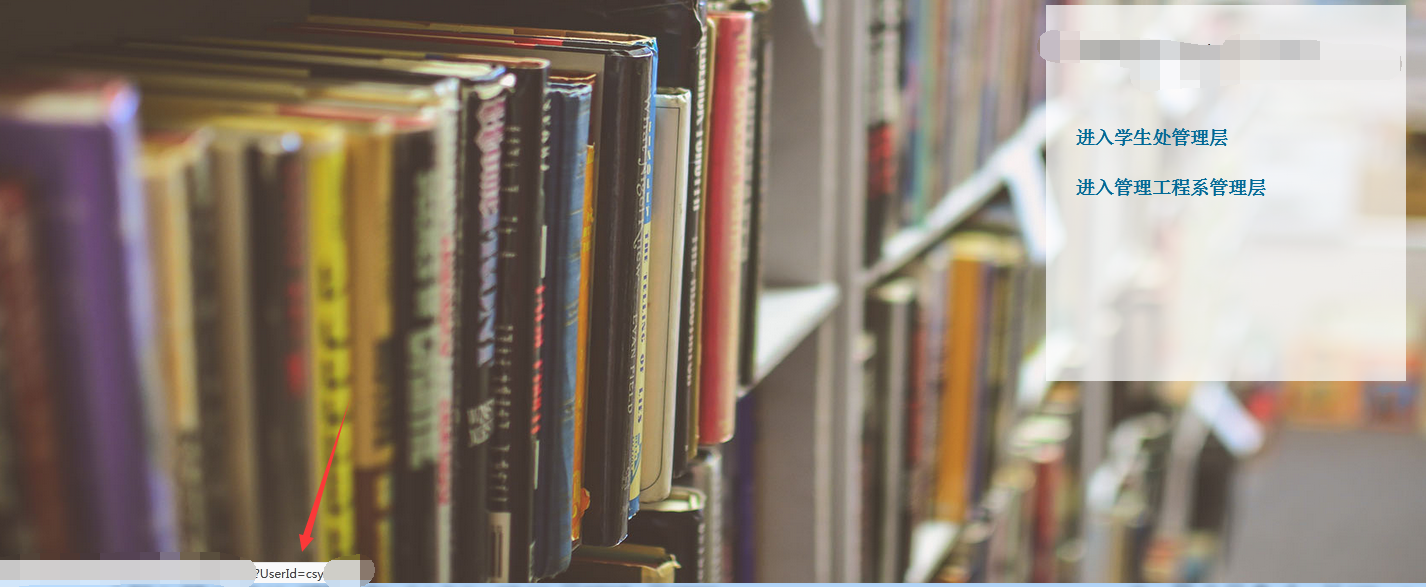

发现一处可以进入的学校,打入payload 密码123456

当我们利用payload进入系统的时候,发现存在两个功能点,第一个是权限较低的用户,第二个是管理员用户,当点击此功能点的时候 会发现下面有一个地址携带敏感的工号(这个之前在两个功能点都进去之后,没有莫得特别严重的漏洞,回过头来摸索的时候发现的。挖洞讲究的是细心+耐心)

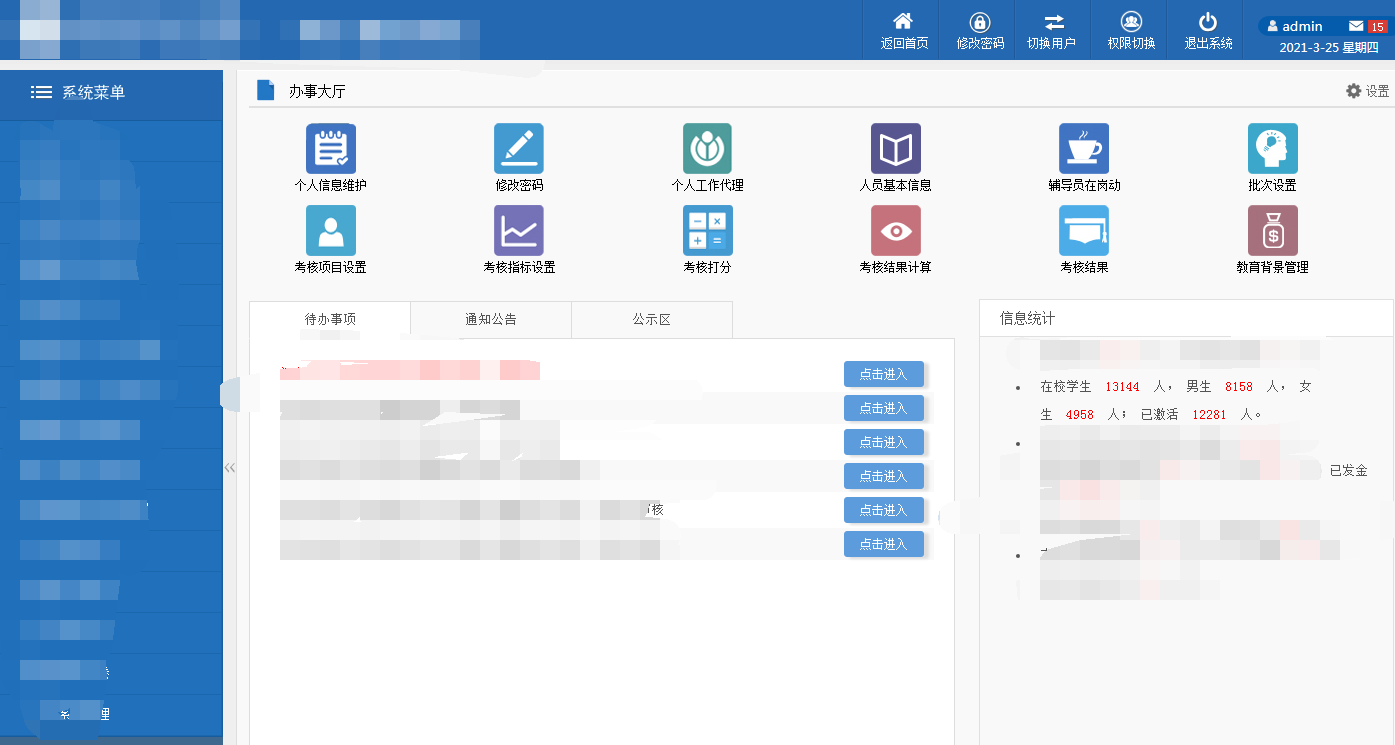

感觉有戏,打开无痕模式 复制此URL,同时将Userid的值修改成admin。

我德西玛 精神小伙,虎躯一震,揉揉眼睛。全校学生个人信息到手,教师的个人信息也同时到手。其家庭成员信息也到手,阿巴巴阿巴....

回想FOFA搜集到的资产+未授权访问....

EDUSRC冲分!!! GOGOGO!!!

涉及漏洞均已提交EDUSRC,同时涉及院校都已积极修复响应。遵守网络安全!共筑美好社会!